Du côté obscur de la force tu te méfieras ! cc @Jedi

Internet nous est devenu indispensable et nos données personnelles sont la première richesse des business basés sur la captation d’audience. Ainsi, elles enrichissent les GAFA, ces géants du web que sont Google, Amazon, Facebook et Apple qui s’appuient sur vos comportements pour créer des services gratuits ou payants. Comme on le dit si bien, « quand c’est gratuit, c’est que vous êtes le produit ».

Vos données personnelles sont la clef de réussite de ces 4 géants qui dominent l’économie au point que la Commission Européenne s’inquiète du phénomène GAFA qui s’étend de manière impressionnante. « Pensez-vous que les moteurs de recherche, médias sociaux, agrégateurs d’informations, boutiques d’applications et autres plates-formes en ligne font preuve de suffisamment de transparence sur la collecte et l’exploitation des données ? » C’est l’une des questions posées par la Commission européenne dans le cadre d’une consultation publique lancée ce 24 septembre.

LES GAFA, 36 EME PUISSANCE ECONOMIQUE MONDIALE

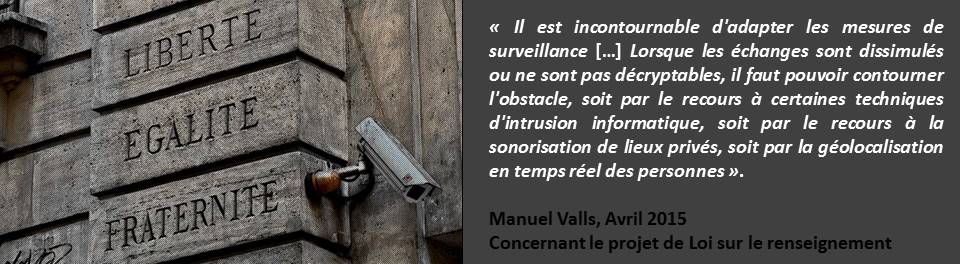

Nos habitudes sur le web laissent des traces et ce cadeau, conscient ou inconscient, que nous faisons aux GAFA, à travers le don de nos données, pourrait bien nous causer du tort. Cette insouciance est aujourd’hui au cœur des débats et impose à chaque internaute de remettre en question sa vision de la liberté.

Une étude FABERNOVEL a décortiqué l’expansion des GAFA et les chiffres sont impressionnants : les GAFA génèrent 316 milliards de dollars de CA et emploient 252 000 personnes. En comparaison, le Danemark (35ème puissance économique mondiale) génère 330 milliards de dollars de PIB avec 2,7 millions d’habitants. Si les GAFA étaient un pays, ils seraient la 36ème puissance économique mondiale.

Leur croissance est 33 % plus élevée que celle de la Chine. En 2013, la croissance moyenne des GAFA était de 12 %. Contre 9 % pour la Chine… et 0,3 % pour la France ! Outre le fait d’enrichir ces géants de l’économie numérique, nous sommes en train d’autoriser la surveillance et l’analyse constantes de nos comportements. Ce qui, à terme, leur permettra d’acquérir les pleins pouvoirs pour nous manipuler.

VERS L’HOMME BIONIQUE AVEC GOOGLE

Les capacités de surveillance et de stockage de donnés de la grande firme dépassent largement celle des services de renseignements des grands États. Et ces dernières années, sa volonté de se positionner sur des technologies d’avenir s’affirme avec force : Google rachète en masse des sociétés de robotique et d’intelligence artificielle pour s’approprier le monopole de ces industries porteuses.

Les données personnelles stockées et analysées au fil du temps serviront à créer des robots très proches de nos caractéristiques mentales, capables de reproduire nos comportements mais aussi nos émotions. En mars 2014, Ray Kurzweil, l’ingénieur en chef de Google, annonce dans une conférence TED que l’homme pourra télécharger son cerveau dans un ordinateur en 2030. Dans sa quête du pouvoir sur l’homme, Google cherche à devenir incontournable dans les NBIC (nanotechnologies, bio-ingénierie, informatique et cognitique). Elle investit également le séquençage d’ADN et dans la recherche scientifique pour l’immortalité.

A découvrir aussi :

#SaveMyData / Article 3 : Surveillance de masse l’après attentat

#SaveMyData / Article 2 : Anonymat et sécurité informatique sur le Net

#SaveMyData / Article 1 : Vie privée et données personnelles : état des lieux